18 Bästa Kontrollera webbplatsens säkerhet online

Kontrollera webbplatsens säkerhet online

Att säkerställa säkerheten för en webbplats är en kritisk aspekt för att upprätthålla en onlinenärvaro. Oavsett om du driver en personlig blogg eller en stor e-handelsplattform kan vikten av att skydda din webbplats mot cyberhot inte överskattas. Med framväxten av sofistikerade hackningstekniker är det viktigt att använda verktyg och metoder som effektivt kan skydda dina digitala tillgångar från obehörig åtkomst och potentiell skada. Om du vill kontrollera webbplatsens säkerhet online, fortsätt att läsa för att upptäcka de 18 bästa kontrollera webbplatssäkerheten online, fakta, användningsfall, nyckelfunktioner och för att välja den mest lämpliga webbplatssäkerheten online för dig.

Behovet av att kontrollera webbplatsens säkerhet online

Det digitala landskapet är kantat av risker som kan äventyra webbplatsernas integritet. Cyberbrottslingar är ständigt på jakt efter sårbarheter att utnyttja, vilket gör det absolut nödvändigt för webbplatsägare att vara vaksamma. Ett enda brott kan leda till betydande ekonomiska förluster, skada på rykte och urholkning av kundernas förtroende. Det är här behovet av att kontrollera webbplatsens säkerhet online kommer in i bilden.

Säkerhetskontroller av webbplatser är omfattande utvärderingar som granskar olika aspekter av en webbplats för att identifiera potentiella säkerhetsluckor. Dessa kontroller omfattar genomsökning efter skadlig programvara, bedömning av webbplatsen för sårbarheter som SQL-injektion eller cross-site scripting (XSS), och säkerställer att webbplatsen inte är svartlistad av sökmotorer på grund av misstänkta aktiviteter. Genom att utföra regelbundna säkerhetskontroller kan webbplatsägare upptäcka problem tidigt och vidta korrigerande åtgärder innan angripare kan orsaka skada.

Dessutom handlar webbplatssäkerhet inte bara om att skydda din egen data, det handlar också om att skydda dina användares information. Med förordningar som den allmänna dataskyddsförordningen (GDPR) genom att införa strikta regler för dataskydd, kan underlåtenhet att säkra din webbplats leda till rättsliga konsekvenser och höga böter.

Kontrollera webbplatsens säkerhet online

För att ta itu med dessa problem har en mängd olika onlineverktyg och tjänster utvecklats för att hjälpa webbplatsägare att kontrollera och förbättra webbplatsens säkerhet. Dessa verktyg kan söka efter kända sårbarheter, söka efter programuppdateringar och övervaka pågående attacker. Vissa erbjuder till och med automatiserade patchnings- och svarsfunktioner, vilket minskar tiden och den tekniska expertis som krävs för att upprätthålla en säker onlinenärvaro.

Behovet av att kontrollera webbplatsens säkerhet online är obestridligt i dagens internetdrivna värld. Genom att proaktivt hantera säkerheten på din webbplats skyddar du inte bara ditt företag utan bidrar också till ett säkrare internetekosystem för alla. Kom ihåg att kostnaden för förebyggande alltid är mindre än kostnaden för återställning efter ett säkerhetsbrott.

18 Bästa Kontrollera webbplatsens säkerhet online

- Snyk

- Sitelock

- SUCURI

- Qualy's

- Kriminell IP

- Quttera

- HostedScan Security

- JFrog säkerhet

- Intruder

- UpGuard

- Attaxion

- SiteGuarding

- Förmodligen

- Observatory

- Pentest-verktyg

- Web Cookies Scanner

- ImmuniWeb

- Detectify

Hur fungerar Check Website Security Online?

Kontrollera webbens säkerhetsfunktioner online genom att skanna webbplatser efter sårbarheter och skadlig programvara. Dessa kontroller är viktiga för att identifiera potentiella säkerhetshot som kan äventyra integriteten och säkerheten för en webbplats. Processen innebär att man använder automatiserade verktyg som fjärrbedömer en webbplats för problem som föråldrad programvara, skadlig kodinjektioner och andra säkerhetsrisker. Dessa verktyg kan snabbt utvärdera en webbplats utan att behöva installera någon programvara eller plugins, vilket gör processen bekväm och effektiv.

När en skanning har initierats kontrollerar verktyget webbplatsen mot olika databaser och kriterier, inklusive blocklistor för kända skadliga webbplatser och kontroller efter föråldrad eller sårbar programvara. Den skannar också webbplatsens kod för att upptäcka skadlig programvara eller misstänkta skript. Efter genomsökningen tillhandahåller dessa verktyg ofta en rapport som beskriver resultaten, inklusive identifierade sårbarheter och rekommendationer för åtgärdande. Detta gör att webbplatsägare kan vidta proaktiva åtgärder för att säkra sina webbplatser, som att uppdatera programvara, ta bort skadlig kod och implementera starkare säkerhetsåtgärder.

Hur man väljer en Check Webbplatssäkerhet Online?

Att välja rätt verktyg för säkerhetskontroll av webbplatser på nätet innebär att man överväger flera faktorer för att säkerställa ett heltäckande skydd för din webbplats. Effektiviteten hos ett verktyg för säkerhetskontroll beror på dess förmåga att exakt identifiera sårbarheter och ge handlingsbara insikter för åtgärdande. När du väljer ett verktyg, överväg dess rykte och tillförlitlighet. Välj verktyg som är välrenommerade inom cybersäkerhetsgemenskapen och som har en dokumenterad erfarenhet av att identifiera ett brett spektrum av säkerhetsproblem.

En annan viktig faktor är skanningens djup. Verktyget bör kunna utföra både skanningar på ytnivå efter vanliga sårbarheter och mer djupgående analyser som kan avslöja dolda problem inom webbplatsens kod eller serverkonfiguration. Detta säkerställer en grundlig bedömning av webbplatsens säkerhetsställning.

Verktygets användarvänlighet och tillgänglighet är också avgörande. Det bör erbjuda ett användarvänligt gränssnitt som gör att du enkelt kan initiera skanningar och förstå de rapporter som genereras. Överväg dessutom om verktyget ger rekommendationer som kan användas för att åtgärda identifierade sårbarheter, eftersom den här vägledningen är ovärderlig för att effektivt säkra din webbplats.

Tänk slutligen på verktygets uppdateringsfrekvens. Cybersäkerhetshot utvecklas snabbt, så det är viktigt att verktyget uppdateras regelbundet för att upptäcka de senaste sårbarheterna och skadlig programvara. Ett verktyg som uppdateras ofta kan ge mer exakta och relevanta säkerhetsbedömningar, vilket hjälper till att hålla din webbplats säker från nya hot.

Sammanfattningsvis, när du väljer ett verktyg för webbsäkerhetskontroll på nätet, prioritera rykte, skanningsdjup, användarvänlighet, rekommendationer som kan genomföras och uppdateringsfrekvens för att säkerställa ett omfattande skydd för din webbplats.

Kontrollera webbplatsens säkerhet

1. Snyk

Snyk är en banbrytande plattform designad för att förbättra säkerheten på webbplatser genom att noggrant skanna både koden och infrastrukturen efter sårbarheter och kontrollera webbplatsens säkerhet online. Den tillgodoser det kritiska behovet av sårbarhetshantering i webbapplikationer, interaktiva och statiska webbplatser, som ofta är mål för cyberhot. Genom att erbjuda en enkel process i tre steg som inkluderar att skapa ett konto, importera ett projekt och granska skanningsresultat, förenklar Snyk uppgiften att identifiera och åtgärda säkerhetsproblem. Det här tillvägagångssättet hjälper inte bara till att skydda proprietär kod över olika webbekosystem utan automatiserar också processen för att tillämpa nödvändiga korrigeringar, och effektiviserar därigenom sårbarhetshantering.

Vad gör Snyk?

Snyk fungerar som ett omfattande säkerhetsverktyg som ger utvecklare möjlighet att identifiera och automatiskt åtgärda sårbarheter i deras kod, beroenden, behållare och infrastruktur som kod (IaC). Det stöder ett brett utbud av programmeringsspråk och integreras sömlöst i utvecklingsverktyg, pipelines och arbetsflöden, vilket gör det till en oumbärlig tillgång för moderna DevSecOps-metoder. Genom att erbjuda en gratis nivå med generösa gränser för öppen källkod, container- och IaC-tester gör Snyk säkerhet tillgänglig för utvecklare på alla nivåer. Dess förmåga att integrera med en mängd olika källkontrollplattformar, containerregister, molnleverantörer och kontinuerliga integrationsverktyg förbättrar dess användbarhet ytterligare, vilket gör den till en mångsidig lösning för att säkra molnbaserade applikationer under hela mjukvaruutvecklingens livscykel.

Snyk Nyckelfunktioner

Automatiserade sårbarhetskorrigeringar: Snyk sticker ut genom att automatisera processen för att åtgärda sårbarheter. När ett säkerhetsproblem har identifierats genererar Snyk en pull-begäran med nödvändiga uppgraderingar och patchar, vilket förenklar åtgärdsprocessen för utvecklare.

Utvecklare-första tillvägagångssätt: Plattformen är designad med utvecklare i åtanke och integreras direkt i IDE:er, repositories och arbetsflöden. Detta säkerställer att säkerhet är en sömlös del av utvecklingsprocessen, snarare än en eftertanke.

Omfattande sårbarhetsdatabas: Snyks sårbarhetsdatabas är en skattkammare av säkerhetsintelligens, som erbjuder avancerade insikter som hjälper till att åtgärda både öppen källkod och containersårbarheter effektivt.

Stöd för flera språk och ramar: Tillgodoser ett brett utbud av webbekosystem, Snyk tillhandahåller stöd för populära programmeringsspråk som JavaScript, Python och PHP, vilket gör det till ett mångsidigt verktyg för utvecklare.

Integrationsförmåga: Snyk har omfattande integrationsalternativ med källkontrollplattformar, containerregister, molnleverantörer och CI-verktyg, vilket möjliggör en smidig inkorporering i befintliga utvecklingsmiljöer och arbetsflöden.

Infrastruktur som kod (IaC) säkerhet: Snyk erkänner förändringen mot IaC och erbjuder specialiserade skanningsfunktioner för att förhindra felkonfigurationer och säkerställa säkerheten för infrastrukturkod, vilket ytterligare breddar dess tillämpningsområde.

Säkerhet med öppen källkod: Genom att skanna beroenden med öppen källkod efter sårbarheter hjälper Snyk till att upprätthålla säkerhetsintegriteten för applikationer som är beroende av programvara med öppen källkod, vilket ger både utvecklare och organisationer sinnesfrid.

2. Sitelock

SiteLock erbjuder en svit av omfattande cybersäkerhetstjänster utformade för att skydda webbplatser från en mängd onlinehot som gör det möjligt att kontrollera webbplatsens säkerhet online. Som en molnbaserad säkerhetslösning är den specialiserad på att skanna webbplatser efter skadlig programvara, sårbarheter och andra potentiella säkerhetsrisker. SiteLock identifierar inte bara dessa hot utan tillhandahåller också verktyg och tjänster för att fixa och förhindra dem, vilket säkerställer att webbplatser förblir säkra och fungerande. Dess tjänster vänder sig till ett brett spektrum av användare, från små personliga bloggar till stora e-handelsplattformar, vilket gör det till ett mångsidigt alternativ för webbplatsägare som vill skydda sin onlinenärvaro.

Vad gör SiteLock?

SiteLock fungerar som ett vaksamt beskyddare för webbplatser som kontinuerligt söker efter och identifierar skadlig programvara, sårbarheter och andra cyberhot. Den fungerar genom att utföra dagliga skanningar av en webbplatss kod och databas, vilket varnar webbplatsägare för eventuella problem som uppstår. I händelse av ett upptäckt hot kan SiteLock automatiskt ta bort det skadliga innehållet, korrigera sårbarheter och till och med återställa webbplatsen från säkerhetskopior om det behövs. Dess proaktiva inställning till webbsäkerhet säkerställer att hot hanteras snabbt, vilket minimerar risken för skador på webbplatsen och dess besökare. Dessutom omfattar SiteLocks tjänster en brandvägg för webbapplikationer (WAF) och ett nätverk för innehållsleverans (CDN), som arbetar tillsammans för att förbättra webbplatsens prestanda och skydda mot mer sofistikerade cyberattacker.

SiteLock nyckelfunktioner

Daglig skanning av skadlig programvara: SiteLock utför regelbundna genomsökningar av webbplatser utifrån och in, upptäcker skadlig programvara som kan skada webbplatsen eller dess besökare.

Automatiserad borttagning av skadlig programvara: Vid upptäckt av skadligt innehåll kan SiteLock automatiskt ta bort det, vilket säkerställer säkerheten för webbplatsen och dess användare.

Webbr Firewall (WAF): Den här funktionen skyddar webbplatser mot avancerade cyberhot, inklusive de tio bästa hoten som kan skada en webbplats.

Content Delivery Network (CDN): SiteLocks CDN accelererar webbplatsens hastighet, vilket kan förbättra sökmotoroptimering (SEO) och förbättra användarupplevelsen.

Sårbarhetskorrigering: Tjänsten inkluderar en sårbarhetsskanner som letar efter svagheter i en webbplatss innehållshanteringssystem (CMS) innan de kan utnyttjas av hackare.

Säkerhetskopiering av webbplatsen: SiteLock tillhandahåller säkra säkerhetskopieringslösningar för webbplatser som skyddar mot ransomware, korruption av hårdvara och mänskliga fel.

SiteLock Trust Seal: Webbplatser som är säkra och fria från skadlig programvara kan visa SiteLock Trust Seal, som har visat sig öka förtroendet och omvandlingsfrekvensen.

Riskbedömning: Med hjälp av olika variabler tillhandahåller SiteLock en riskbedömning för att hjälpa webbplatsägare att förstå sina sårbarheter och hur man kan mildra dem.

Expertstöd : Tillgång till SiteLocks team av säkerhetsexperter är tillgänglig för vägledning och hjälp med att hantera webbsäkerhetsfrågor.

3. SUCURI

SUCURI är ett omfattande online-verktyg för säkerhetskontroll av webbplatser utformat för att förbättra webbplatsens säkerhet genom noggranna skannings- och övervakningstjänster. Den erbjuder en gratis webbplatssäkerhetsskanner som söker efter känd skadlig programvara, virus, svartlistningsstatus, webbplatsfel, inaktuell programvara och skadlig kod. Medan fjärrskannern ger en snabb bedömning, betonar SUCURI också vikten av en fullständig webbsökning på både klient- och servernivå för en grundlig säkerhetskontroll. Den här tjänsten är särskilt värdefull för webbansvariga som vill skydda sina webbplatser från potentiella hot och upprätthålla en ren, säker onlinenärvaro. SUCURIs strategi för webbplatssäkerhet stöds av ett team av högtekniska säkerhetsproffs som distribueras globalt, vilket säkerställer att verktyget förblir uppdaterat med det senaste inom cybersäkerhetshot och lösningar.

Vad gör SUCURI?

SUCURI fungerar som väktare för webbplatser genom att erbjuda en uppsättning säkerhetstjänster som syftar till att upptäcka och förhindra onlinehot. Den söker igenom webbplatser efter skadlig programvara, svartlistning, föråldrat CMS, sårbara plugins och tillägg och ger säkerhetsrekommendationer. Utöver genomsökning tar SUCURI aktivt bort skadlig programvara och hjälper till att återställa hackade webbplatser, vilket säkerställer att webbansvariga snabbt kan återta kontrollen och återställa sitt rykte online. Verktygets förmåga att upptäcka skadlig kod och infekterade filplatser genom att skanna den externa webbplatsens källkod är avgörande för att upprätthålla en sund webbplats. Dessutom övervakar SUCURI webbplatser för säkerhetsavvikelser och konfigurationsproblem, och erbjuder regelbundna kontroller som hjälper webbansvariga att ligga före potentiella säkerhetsöverträdelser. Denna proaktiva inställning till webbplatssäkerhet är utformad för att erbjuda sinnesfrid till webbplatsägare, i vetskap om att deras webbplatser övervakas och skyddas mot det föränderliga landskapet av cyberhot.

SUCURI Nyckelfunktioner

Borttagning av skadlig programvara och hackreparation: SUCURI utmärker sig när det gäller att identifiera och rensa upp skadliga programinfektioner, och erbjuder ett snabbt svar på hackincidenter för att minimera skador och återställa webbplatsens integritet.

Svartlistövervakning: Den håller ett vaksamt öga på webbplatsens rykte genom att kontrollera om den är svartlistad av större säkerhetsmyndigheter, vilket säkerställer att trafik och SEO-rankningar inte påverkas negativt.

Upptäckt av föråldrad programvara: SUCURI identifierar föråldrade CMS, plugins och tillägg, som är vanliga sårbarheter som utnyttjas av angripare, och ger rekommendationer för uppdateringar för att stärka säkerheten.

Upptäckt av säkerhetsavvikelser: Verktyget söker efter ovanliga aktiviteter och konfigurationsproblem och ger insikter om potentiella säkerhetsrisker och hur man kan minska dem.

Regelbunden säkerhetsövervakning: Med kontinuerlig övervakning säkerställer SUCURI att webbplatser konsekvent kontrolleras för skadlig programvara och andra säkerhetshot, vilket ger webbansvariga sinnesro.

Globalt säkerhetsteam: Uppbackad av ett team av säkerhetsproffs runt om i världen är SUCURIs expertis inom cybersäkerhetsdomänen oöverträffad, vilket säkerställer att verktyget alltid är utrustat med det senaste inom hotdetektering och -reducerande tekniker.

Webbplatshastighetsoptimering: Genom sitt innehållsleveransnätverk (CDN) säkrar SUCURI inte bara webbplatser utan förbättrar också deras laddningshastighet, vilket förbättrar användarupplevelsen och SEO.

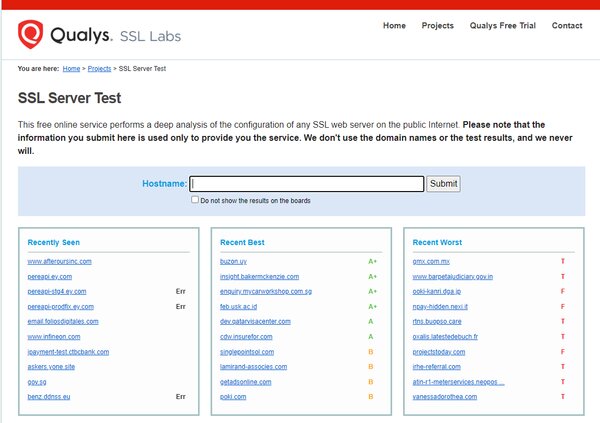

4. Qualy's

Qualys är en molnbaserad säkerhets- och efterlevnadslösning som hjälper företag att identifiera och mildra sårbarheter över ett brett utbud av IT-tillgångar, inklusive att kontrollera webbplatsens säkerhet online. Det tillhandahåller en uppsättning verktyg för kontinuerlig övervakning, sårbarhetshantering, policyefterlevnad och webbapplikationsskanning, bland annat. Qualys är designat för att hjälpa organisationer att förenkla sin IT-säkerhetsverksamhet och minska kostnaderna för efterlevnad genom att leverera kritiska säkerhetsinsikter och automatisera olika aspekter av IT-säkerhetsprocessen.

Vad gör Qualys?

Qualys erbjuder en robust plattform för att säkra IT-infrastrukturer och webbapplikationer. Den skannar och identifierar kontinuerligt sårbarheter inom nätverkstillgångar, inklusive servrar, nätverksenheter och slutpunkter. Plattformen kan hantera både internetexponerade och interna sårbarheter, vilket ger en heltäckande bild av en organisations säkerhetsställning. Qualys erbjuder också efterlevnadsrapportering, som utnyttjar en omfattande kunskapsbas som är kartlagd till industristandarder och ramverk. Dess Software-as-a-Service-modell (SaaS) möjliggör enkel åtkomst från alla webbläsare, vilket gör det möjligt för organisationer att hantera säkerhetsexponeringar utan resurs- och distributionsproblem som är förknippade med traditionell programvara.

Qualys nyckelfunktioner

Automatiserad genomsökning och testning: Qualys Web Application Scanning (WAS) automatiserar processen att genomsöka och testa anpassade webbapplikationer, vilket säkerställer regelbundna tester som ger konsekventa resultat och minskar falska positiva resultat.

Sårbarhetshantering: Qualys VM-tjänst ger omedelbar insyn i potentiella sårbarheter över IT-system, hjälper organisationer att säkra sin infrastruktur och följa regelverk.

Policyefterlevnad: Qualys Policy Compliance (PC) automatiserar säkerhetskonfigurationsbedömningar på IT-system, vilket hjälper till att minska risken och kontinuerligt följa interna och externa policyer.

Kontinuerlig övervakning: Qualys Continuous Monitoring (CM) gör det möjligt för organisationer att identifiera hot och övervaka förändringar inom internetanslutna enheter, vilket ger omedelbara meddelanden till IT-personal när förändringar inträffar.

PCI-överensstämmelse: Qualys PCI Compliance förenklar processen för att uppnå överensstämmelse med Payment Card Industry Data Security Standard (PCI DSS), och erbjuder en kostnadseffektiv och högautomatiserad lösning för företag och onlinehandlare.

Cloud Agent-teknik: Qualys molnagenter kan installeras på olika enheter för att kontinuerligt utvärdera säkerhet och efterlevnad i realtid, vilket ger ett dynamiskt tillvägagångssätt för sårbarhetshantering.

Skalbar SaaS-plattform: Plattformens molnbaserade karaktär möjliggör skalbarhet, vilket gör att Qualys kan växa med en organisations behov genom att lägga till mer kapacitet för skanning, analys och rapportering.

5. Kriminell IP

Criminal IP är en sökmotor för Cyber Threat Intelligence (CTI) som erbjuder ett unikt tillvägagångssätt för att förbättra cybersäkerhetsåtgärder för både individer och organisationer. Genom att dagligen skanna de öppna portarna för IP-adresser över hela världen, syftar det till att upptäcka alla enheter som är anslutna till internet och identifiera skadliga IP-adresser och domäner i processen. Genom att använda AI-baserad teknologi ger Criminal IP en omfattande riskbedömning på fem nivåer för varje identifierat hot. Denna innovativa plattform är designad för att integreras sömlöst med en organisations befintliga infrastruktur genom enkla, lättanvända API:er. Dessa API:er kan blockera riskbetygade IP:er eller skadliga domänlänkar i realtid, och förhindrar därmed potentiella skadliga användare från att komma åt inloggningstjänster. Som en webbaserad sökmotor är Criminal IP tillgänglig från olika enheter, inklusive datorer, mobila enheter och surfplattor, utan behov av separat programinstallation. Det sticker ut genom att erbjuda sina tjänster som en SaaS (Software as a Service), vilket säkerställer att användare kan komma åt dess funktioner var som helst med en internetanslutning.

Vad gör Criminal IP?

Kriminell IP fungerar som en heltäckande lösning för att diagnostisera och mildra cyberhot. Den samlar stora mängder öppen källkodsintelligens (OSINT) och överlagrar denna data med AI och maskininlärningsbaserade bedrägeriupptäckningsalgoritmer. Detta möjliggör snabb nätverksskanning och identifiering av potentiella sårbarheter inom personliga eller företags cybertillgångar. Criminal IP:s funktionalitet sträcker sig längre än bara upptäckt, den gör det möjligt för användare att proaktivt övervaka potentiella attackvektorer och ligga före illvilliga aktörer. Genom att tillhandahålla detaljerad hotrelevant information genom dess SEARCH- och INTELLIGENCE-funktioner, kan användare hitta internetansluten information om ett brett spektrum av skadliga aktiviteter, inklusive IP-adresser, nätfiskewebbplatser, skadliga länkar och mer. Dessutom underlättar Criminal IP hantering av attackytan genom att hjälpa säkerhetsansvariga att identifiera dolda tillgångar och sårbarheter, och därigenom upprätthålla en robust cyberställning. Dess integrationsmöjligheter tillåter snabb blockering av angripare, vilket gör det till ett ovärderligt verktyg för cybersäkerhet, penetrationstestning, sårbarhets- och skadlig programvara, såväl som utrednings- och forskningsändamål.

Kriminella IP-nyckelfunktioner

Hotdetektion och blockering i realtid: Criminal IP:s API-integration möjliggör upptäckt och blockering av potentiella skadliga användare i realtid, vilket förbättrar säkerheten för inloggningstjänster och annan kritisk infrastruktur.

Omfattande cyberhotsinformation: Genom att använda AI-baserad teknik skannar Criminal IP öppna portar av IP-adresser globalt för att identifiera skadliga IP-adresser och domäner, vilket ger en detaljerad riskbedömning på fem nivåer för effektiv hotanalys.

Sömlös integrering: Plattformen erbjuder enkla, lättanvända API:er som möjliggör sömlös integrering med en organisations befintliga infrastruktur, vilket underlättar blockeringen av riskklassade IP:er eller skadliga domänlänkar utan att störa verksamheten.

Tillgänglig var som helst: Som en SaaS-tjänst är Criminal IP tillgänglig från var som helst med en internetanslutning, via webben, surfplattan eller mobila enheter, vilket säkerställer att användare kan dra nytta av dess kapacitet utan behov av separat programinstallation.

Mångsidiga sökfunktioner: Criminal IP tillhandahåller fyra sökfunktioner – Asset, Domain, Image och Exploit – tillsammans med fem underrättelsefunktioner, inklusive Banner Explorer, Vulnerability, Statistics, Element Analysis och Maps, för omfattande hotintelligensinsamling.

Attack Ythantering: Plattformen hjälper till att identifiera dolda tillgångar och sårbarheter över moln, vilket gör det möjligt för företagssäkerhetschefer att behålla sin cyberställning och säkerställa felfri säkerhetskontroll genom IT-tillgångshantering i realtid.

6. Quttera

Quttera erbjuder en uppsättning verktyg utformade för att säkerställa webbplatsens säkerhet och integritet. Det tillhandahåller tjänster som övervakning och borttagning av skadlig programvara, övervakning av drifttid, DDoS-skydd och en brandvägg för webbapplikationer. Dessutom inkluderar Quttera en domänblockeringskontroll bland dess funktioner, vilket positionerar sig som en go-to-lösning för webbplatsägare som vill skydda sin onlinenärvaro mot cyberhot.

Vad gör Quttera?

Quttera är specialiserat på att upptäcka och mildra webbaserade hot, och erbjuder en robust plattform för webbplatssäkerhet. Dess tjänster omfattar skanning och borttagning av skadlig programvara, tillhandahåller en brandvägg för webbapplikationer och tillhandahåller DDoS-skydd. Qutteras möjligheter sträcker sig till övervakning på både server- och klientsidan, vilket säkerställer omfattande täckning mot potentiella attacker. Plattformens skanning av skadlig programvara är förbättrad med ett detaljerat rapporteringssystem, som gör det möjligt för användare att lokalisera och åtgärda sårbarheter effektivt.

Quttera nyckelfunktioner

Skanning och borttagning av skadlig programvara: Qutteras kärnfunktionalitet ligger i dess förmåga att söka efter och eliminera skadlig programvara från webbplatser. Detta inkluderar upptäckt av kända och okända hot, vilket säkerställer att även de mest sofistikerade attackerna kan identifieras och neutraliseras.

Webbr Firewall (WAF): WAF fungerar som en barriär mellan en webbplats och internet, blockerar skadlig trafik och förhindrar obehörig åtkomst till webbplatsens data och resurser.

DDoS-skydd: Quttera tillhandahåller åtgärder för att skydda webbplatser från Distributed Denial of Service-attacker, som kan överväldiga en webbplats med trafik och göra den otillgänglig.

Upptidsövervakning: Plattformen övervakar webbplatser för att säkerställa att de förblir tillgängliga för användarna och varnar webbplatsägare i händelse av driftstopp.

Domänblockeringskontroll: Quttera kontrollerar om en webbplats har svartlistats av sökmotorer eller andra onlinemyndigheter, vilket avsevärt kan påverka en webbplatss rykte och sökmotorrankning.

Automatisk och manuell borttagning av skadlig programvara: Förutom automatiserade processer erbjuder Quttera manuella tjänster för borttagning av skadlig programvara, vilket ger en grundlig rensning av alla infekterade webbplatser.

Borttagning av svartlista: Om en webbplats är svartlistad hjälper Quttera till med borttagningsprocessen och hjälper till att återställa webbplatsens status med sökmotorer och andra tjänster.

Kontinuerlig skanning på serversidan: Qutteras skanning på serversidan säkerställer att backend av en webbplats kontinuerligt övervakas för skadlig programvara och andra säkerhetshot.

7. HostedScan Security

HostedScan Security är en allomfattande cybersäkerhetsplattform designad för att effektivisera processen för sårbarhetsskanning och riskhantering. Den erbjuder en uppsättning verktyg som arbetar unisont för att tillhandahålla kontinuerliga, automatiserade skanningsmöjligheter med pålitliga verktyg med öppen källkod som OpenVAS, Zap och Nmap. Plattformen är skräddarsydd för att möta behoven hos företag av alla storlekar, från nystartade företag till företag, såväl som Managed Service Providers (MSPs) och Managed Security Service Providers (MSSPs). HostedScan Security är stolt över sin förmåga att presentera en heltäckande bild av ett företags cyberriskexponering genom intuitiva instrumentpaneler, varningar och detaljerad rapportering, vilket gör det till ett pålitligt val för över 10,000 XNUMX företag.

Vad gör HostedScan Security?

HostedScan Security levererar en robust lösning för sårbarhetsskanning som kontinuerligt övervakar servrar, enheter, webbplatser och webbapplikationer för säkerhetsbrister. Den automatiserar upptäckten av sårbarheter och ger realtidsvarningar för att säkerställa att säkerheten förblir en högsta prioritet. Plattformen stöder autentiserade skanningar, vilket möjliggör en djupare analys av webbapplikationer genom att komma åt områden som kräver inloggningsuppgifter. Med HostedScan Security kan användare också dra nytta av tredjeparts säkerhetskompatibilitetsfunktioner, skräddarsydda för att möta kraven i olika standarder som ISO och SOC. Tjänsten är utformad för att vara icke-påträngande, med skanningar som utförs externt för att minimera påverkan på nätverket, och den har ett starkt engagemang för datasäkerhet och integritet.

HostedScan säkerhetsnyckelfunktioner

Centraliserad riskhantering: HostedScan Security gör det möjligt för användare att snabbt prioritera sårbarheter och generera kortfattade rapporter för intressenter, vilket förbättrar beslutsprocessen angående cybersäkerhetshot.

Attack Ytövervakning: Plattformen möjliggör enkel import av domäner, IP-adresser och molnkonton, vilket ger en tydlig översikt över potentiella sårbarheter i den digitala infrastrukturen.

Skräddarsydda lösningar för MSP:er: HostedScan Security erbjuder skalbara och prisvärda lösningar för sårbarhetsskanning speciellt designade för MSP:er och MSSP:er, vilket underlättar bättre service till sina kunder.

Extern sårbarhetsskanning: Företag kan skydda sin verksamhet med externa sårbarhetsskanningar som identifierar och rapporterar potentiella säkerhetsluckor i deras offentliga digitala tillgångar.

Tredjeparts säkerhetsefterlevnad: Plattformen hjälper till att hantera sårbarhetsefterlevnad för olika standarder, för att säkerställa att företag uppfyller de nödvändiga regulatoriska kraven.

Intern nätverksskanning: HostedScan Security ger också möjlighet att säkert skanna privata nätverk och LAN, vilket hjälper till att säkra interna system från potentiella hot.

Custom Reporting Engine: Användare kan skapa polerade, varumärkesrapporter som är heltäckande och lätta att förstå, lämpliga för chefer, kunder eller revisorer.

Autentiserade webbapplikationsskanningar: Tjänsten inkluderar autentiserade skanningar som kan komma åt och utvärdera delar av webbapplikationer som endast är tillgängliga för inloggade användare, vilket ger en mer grundlig säkerhetsbedömning.

8. JFrog säkerhet

JFrog Security är en onlinesvit för säkerhet på webbplatser som är utformad för att förbättra säkerhetsställningen för mjukvaruutveckling och distributionsprocesser. Den integreras sömlöst med JFrog-plattformen och erbjuder en robust lösning för att identifiera och mildra sårbarheter i artefakter, tillsammans med att upptäcka andra kritiska exponeringar som läckta hemligheter, felkonfigurationer av tjänster, missbruk av bibliotek och säkerhetsproblem med infrastruktur som kod (IaC). Det här verktyget är skräddarsytt för både molnmiljöer och miljöer med egen värd, vilket säkerställer flexibilitet och skalbarhet för företag av alla storlekar. Genom att tillhandahålla djup kontextuell analys gör JFrog Security det möjligt för team att förstå den verkliga effekten av säkerhetsresultat, vilket underlättar prioriterat och välgrundat beslutsfattande. Dessutom erbjuder det åtgärds- och begränsningsråd, som effektiviserar utvecklingsprocessen och minskar tiden till lösning.

Vad gör JFrog Security?

JFrog Security fungerar som en väktare i mjukvaruutvecklingens livscykel, med fokus på tidig upptäckt och lösning av säkerhetssårbarheter och exponeringar. Den skannar och analyserar artefakter för sårbarheter, läckta hemligheter och andra potentiella säkerhetshot, och erbjuder en heltäckande bild av säkerhetstillståndet för programvarukomponenter. Genom att utnyttja djup kontextuell analys identifierar den inte bara problem utan bedömer också deras potentiella inverkan på projektet, vilket gör att teamen kan prioritera korrigeringar baserat på faktisk risk. Dessutom tillhandahåller JFrog Security detaljerad åtgärdsvägledning, vilket hjälper utvecklare att hantera sårbarheter effektivt. Dess integrering i JFrog-plattformen innebär att den stöder både molnmiljöer och miljöer med egen värd, vilket gör det till ett mångsidigt verktyg för att säkra mjukvara i olika utvecklings- och distributionsstadier.

JFrog säkerhetsnyckelfunktioner

Omfattande sårbarhetsskanning: JFrog Security skannar noggrant programvaruartefakter efter sårbarheter och utnyttjar en stor databas med kända problem för att säkerställa korrekt upptäckt.

Detektion av läckta hemligheter: Den identifierar och varnar för tillfällen där känslig information, såsom lösenord eller API-nycklar, oavsiktligt kan ha exponerats i kodbasen.

Identifiering av felkonfiguration av tjänst: Genom att analysera konfigurationen av tjänster hjälper JFrog Security att lokalisera felkonfigurationer som kan leda till säkerhetsöverträdelser.

Analys av missbruk av bibliotek: Den här funktionen granskar användningen av tredjepartsbibliotek inom projektet och identifierar felaktig eller riskabel användning som kan äventyra säkerheten.

Infrastruktur som kod (IaC) säkerhet: JFrog Security utökar sina skyddsåtgärder till IaC och identifierar potentiella säkerhetsproblem i infrastrukturprovisioneringsprocessen.

Djup kontextanalys: Utöver bara upptäckt ger det en djup kontextuell förståelse av sårbarheter, utvärderar deras verkliga inverkan för att hjälpa till med prioritering.

Åtgärdsbara åtgärdsråd: För att underlätta snabb lösning erbjuder den konkreta sanerings- och begränsningsstrategier, skräddarsydda för de specifika problem som identifierats.

Flexibilitet och skalbarhet: Designad för att stödja både molnmiljöer och miljöer med egen värd, anpassar JFrog Security sig till behoven hos företag av alla storlekar, vilket säkerställer ett omfattande skydd oavsett implementeringsmodell.

9. Intruder

Intruder är en online-plattform för check-webbplatssäkerhet utformad för att förenkla det komplexa landskapet av cybersäkerhet. Det erbjuder en uppsättning verktyg som gör det möjligt för företag att effektivt hantera sina sårbarheter, vilket säkerställer att deras digitala tillgångar förblir säkra mot potentiella hot. Med fokus på användarvänlighet och effektivitet är Intruder skräddarsydd för att möta behoven hos företag av alla storlekar, vilket ger dem möjlighet att identifiera, prioritera och åtgärda säkerhetssårbarheter. Genom att erbjuda kontinuerlig övervakning och automatiserad skanning hjälper Intruder företag att ligga steget före nya hot, vilket gör det till en värdefull tillgång för att upprätthålla robusta säkerhetsprotokoll.

Vad gör Intruder?

Intruder fungerar som en proaktiv väktare i den digitala sfären, som kontinuerligt skannar och övervakar nätverk för sårbarheter. Det automatiserar processen för sårbarhetsskanning över infrastruktur, webbapplikationer och API:er, vilket säkerställer att eventuella säkerhetsluckor snabbt identifieras. Genom att prioritera sårbarheter baserat på deras svårighetsgrad och potentiella inverkan, gör Intruder det möjligt för organisationer att fokusera sina saneringsinsatser där de betyder mest. Detta effektiviserar inte bara sårbarhetshanteringsprocessen utan minskar också avsevärt risken för exponering för cyberhot. Med Intruder kan företag få en heltäckande översikt över sin säkerhetsställning, vilket gör det möjligt för dem att fatta välgrundade beslut och vidta snabba åtgärder för att skydda sina digitala tillgångar.

Nyckelfunktioner för inkräktare

Automatiserad sårbarhetsskanning: Intruder automatiserar genomsökningen av nätverk, webbapplikationer och API:er och identifierar sårbarheter som kan utnyttjas av angripare. Den här funktionen säkerställer att företag kontinuerligt kan övervaka sin digitala miljö för potentiella hot, utan behov av manuellt ingripande.

Prioritering av sårbarheter: Intruder utvärderar allvaret av upptäckta sårbarheter och prioriterar dem för att hjälpa företag att fokusera på att åtgärda de mest kritiska problemen först. Detta tillvägagångssätt effektiviserar saneringsprocessen och säkerställer att resurser allokeras effektivt för att minska de högsta riskerna.

Kontinuerlig övervakning: Plattformen erbjuder kontinuerlig övervakning av nätverkets omkrets, vilket automatiskt initierar skanningar när förändringar upptäcks eller nya hot dyker upp. Den här funktionen ger företag insyn i realtid i deras säkerhetsställning, vilket gör att de kan reagera snabbt på potentiella sårbarheter.

Integration med populära verktyg: Intruder stöder integration med ofta använda verktyg som Slack, Jira och Datadog. Detta möjliggör sömlös kommunikation och samordning inom team, vilket underlättar effektiv hantering av säkerhetsfrågor och förbättrar det övergripande arbetsflödet.

Rapportering om efterlevnad: Plattformen genererar revisionsklara rapporter som tydligt beskriver en organisations säkerhetsstatus. Dessa rapporter är utformade för att uppfylla kraven i olika efterlevnadsstandarder, vilket gör det lättare för företag att visa sitt engagemang för cybersäkerhet för revisorer, intressenter och kunder.

Handlingsbara resultat: Intruder ger kortfattade och handlingsbara resultat, filtrerar bort brus för att belysa de mest relevanta säkerhetsproblemen. Detta gör det möjligt för företag att snabbt förstå sina sårbarheter och vidta beslutsamma åtgärder för att åtgärda dem, vilket förbättrar deras övergripande säkerhetsställning.

10. UpGuard

UpGuard är en cybersäkerhetsplattform utformad för att möta de mångfacetterade utmaningarna med digital säkerhet i dagens sammankopplade värld. Den erbjuder en uppsättning verktyg som syftar till att skydda känsliga data från exponering, oavsett om det är oavsiktligt eller avsiktligt. Genom att skanna miljarder digitala tillgångar dagligen över tusentals vektorer, tillhandahåller UpGuard avancerade funktioner som dataläckagedetektering, sårbarhetsskanning och identifiering av identitetsintrång. Dess plattform är skräddarsydd för datamedvetna företag som vill förhindra dataintrång från tredje part, kontinuerligt övervaka sina leverantörer och förstå deras attackyta med precision. UpGuards tillvägagångssätt kombinerar noggrann design med oöverträffad funktionalitet, vilket gör det möjligt för organisationer att skala säkert och effektivt. Plattformen är betrodd av hundratals av världens mest datamedvetna företag, vilket understryker dess effektivitet när det gäller att skydda känslig information.

Vad gör UpGuard?

UpGuard fungerar som en väktare i den digitala sfären och erbjuder företag en robust försvarsmekanism mot de ständigt föränderliga hoten från cybervärlden. Det åstadkommer detta genom sin integrerade riskplattform, som kombinerar tredjepartssäkerhetsklassificeringar, frågeformulär för säkerhetsbedömning och kapacitet för hotintelligens. Denna heltäckande bild av ett företags riskyta gör det möjligt för företag att hantera cybersäkerhetsrisker mer effektivt. UpGuards plattform handlar inte bara om att identifiera risker, det handlar om att ge handlingskraftiga insikter som företag kan använda för att stärka sitt försvar. Det hjälper företag att hantera sin externa attackyta, förhindra dataintrång och säkerställa säkerheten för deras leverantörsnätverk. Genom att automatisera klassificeringen av leverantörer och kontinuerligt övervaka dem tillåter UpGuard företag att fokusera på det som är viktigast, vilket säkerställer att deras digitala tillgångar är skyddade från potentiella hot.

UpGuards nyckelfunktioner

Riskhantering från tredje part: Den här funktionen tillhandahåller en centraliserad instrumentpanel för riskbedömningar från tredje part, och erbjuder en enda källa till sanning för arbetsflöden för riskbedömning, leverantörskommunikation och realtidsuppdateringar om ett företags säkerhetsställning.

Attack Ythantering: UpGuards BreachSight-verktyg hjälper företag att hantera sin externa attackyta genom att snabbt åtgärda och reagera på nya säkerhetshot, vilket säkerställer att de kan upprätthålla ett starkt försvar mot potentiella inbrott.

Kontinuerlig övervakning: UpGuard erbjuder kontinuerlig övervakning och varningar i realtid, vilket ger företag en trygghet och sinnesfrid att deras digitala miljö ständigt övervakas för tecken på sårbarhet eller intrång.

11. Attaxion

Attaxion är en sofistikerad plattform designad för att förbättra säkerhetsställningen för organisationer genom att erbjuda omfattande lösningar för attackytehantering. Med fokus på tillgångstäckning och handlingsbar intelligens, utrustar Attaxion företag att skydda sig mot ett brett spektrum av cyberhot. Dess möjligheter sträcker sig till att upptäcka tillgångar som tidigare kan ha varit okända, kontinuerligt identifiera nya tillgångar och säkerhetsproblem och tillhandahålla sammanhang som hjälper till med prioritering och åtgärdande av sårbarheter. Den här plattformen betjänar en mängd olika branscher, inklusive sjukvård, underhållning och myndigheter, och säkerställer att känslig data och kritisk infrastruktur skyddas från ihållande hot.

Vad gör Attaxion?

Attaxion fungerar som en EASM-plattform (External Attack Surface Management), som ger oöverträffad täckning för tillgångsupptäckt. Detta gör det möjligt för organisationer att kartlägga hela sina externa attackytor i realtid, vilket ger en avgörande fördel vid upptäckt och hantering av sårbarheter. Genom att tillhandahålla en komplett och uppdaterad katalog över alla externa tillgångar tillåter Attaxion säkerhetsteam, även de som är begränsade i personal, att effektivt se, rangordna och åtgärda sårbarheter från en centraliserad plats. Dess kontinuerliga upptäckt av nya tillgångar och sårbarheter säkerställer att organisationer proaktivt kan hantera sin säkerhetsställning, vilket minskar risken för dataintrång, ransomware-attacker och andra cyberhot.

Attaxion Nyckelfunktioner

Bred men ändå meningsfull täckning för upptäckt av tillgångar: Attaxion utmärker sig i att kartlägga en organisations hela externa attackyta i realtid, vilket säkerställer att ingen tillgång går obemärkt förbi. Denna funktion är avgörande för att upprätthålla en heltäckande förståelse för potentiella sårbarheter och hot.

Kontinuerlig upptäckt av nya tillgångar och sårbarheter: Plattformens förmåga att kontinuerligt identifiera nya tillgångar och säkerhetsproblem när de uppstår hjälper organisationer att ligga före potentiella hot. Denna pågående vaksamhet är nyckeln till proaktiv säkerhetshantering.

Actionable Intelligence för sårbarhetsprioritering: Attaxion tillhandahåller detaljerad kontext för varje identifierad sårbarhet, vilket gör det möjligt för säkerhetsteam att prioritera åtgärdsinsatser baserat på svårighetsgrad, exploateringsbarhet och potentiell påverkan. Detta strategiska tillvägagångssätt säkerställer att resurser allokeras effektivt för att ta itu med de mest kritiska frågorna först.

Sömlös integration med populära kommunikationsplattformar: Plattformens automatiserade saneringsarbetsflöden är utformade för att smidigt integreras med allmänt använda kommunikationsverktyg, vilket underlättar effektivt samarbete mellan teammedlemmar och effektiviserar saneringsprocessen.

Olika branschtillämpningar: Attaxions lösningar är skräddarsydda för att möta de specifika säkerhetsbehoven i olika sektorer, inklusive finansiella tjänster, sjukvård och myndigheter. Denna mångsidighet säkerställer att organisationer inom olika branscher effektivt kan hantera sina externa attackytor och skydda mot cyberhot.

12. SiteGuarding

SiteGuarding är en leverantör av säkerhetstjänster som är dedikerad till att skydda webbplatser mot en myriad av onlinehot, inklusive skadlig programvara, hackningsförsök och svartlistningsproblem. Med fokus på att leverera en robust säkerhetslösning erbjuder SiteGuarding en rad tjänster som daglig webbskanning och analys, övervakning dygnet runt, brandväggsskydd för webbplatser och säkra säkerhetskopieringar. Deras tillvägagångssätt är utformat för att inte bara upptäcka och åtgärda säkerhetsöverträdelser utan också för att förhindra dem, för att säkerställa att webbplatser förblir tillgängliga, säkra och trovärdiga för sina besökare. Genom att prioritera säkerheten för digitala tillgångar syftar SiteGuarding till att skydda företag från potentiella förluster av rykte och besökare, som kan bli resultatet av säkerhetskompromisser.

Vad gör SiteGuarding?

SiteGuarding tillhandahåller en säkerhetslösning i flera lager som syftar till att skydda webbplatser från olika onlinehot. Deras tjänster omfattar dagliga genomsökningar av webbplatsfiler och kataloger för att upptäcka eventuella obehöriga ändringar, skadlig programvara eller bakdörrsinstallationer. Förutom skanning och övervakning på serversidan erbjuder SiteGuarding tjänster för borttagning av skadlig programvara, vilket säkerställer att alla upptäckta hot omedelbart elimineras. Deras säkerhetspaket innehåller en webbplatsbrandvägg för att blockera hackare och skadlig trafik, tillsammans med kontinuerlig övervakning av misstänkt aktivitet. SiteGuarding hjälper också till att hålla webbprogramvaran uppdaterad för att täppa till potentiella säkerhetsluckor. Med ett dedikerat team av säkerhetsexperter tillgängliga 24/7, erbjuder de omedelbar respons och åtgärd för att säkra webbplatser mot nuvarande och framväxande cyberhot, vilket säkerställer stabiliteten och integriteten hos onlineplattformar.

SiteGuarding Nyckelfunktioner

Webbplats Antivirus Shield: Den här funktionen fungerar som en skyddande barriär, genomsöker och analyserar webbplatser dagligen efter skadlig programvara och andra skadliga hot för att säkerställa att de förblir rena och säkra.

24 X 7 Övervakning: SiteGuardings team övervakar webbplatser dygnet runt, vilket ger trygghet att alla säkerhetsproblem kommer att upptäckas och åtgärdas omgående.

Webbplatsens brandvägg: Ett avgörande försvarslager som skyddar webbplatser mot hackare genom att blockera skadlig trafik och förhindra obehörig åtkomst.

Webbplats rena och säkra säkerhetskopior: I händelse av ett säkerhetsintrång säkerställer säkra säkerhetskopior att en webbplats kan återställas till sitt senast kända tillstånd, vilket minimerar driftstopp och dataförlust.

Övervakning av svartlista för sökmotorer: Den här funktionen hjälper till att snabbt identifiera om en webbplats har svartlistats av sökmotorer på grund av skadlig programvara, vilket möjliggör snabba åtgärder för att återställa webbplatsens rykte.

Daglig filskanning och övervakning av filändringar: Genom att hålla reda på filändringar kan SiteGuarding upptäcka obehöriga ändringar eller tillägg, ett vanligt tecken på ett säkerhetsintrång.

Tillgång till ingenjörer för att åtgärda sårbarheter: SiteGuarding ger direkt åtkomst till säkerhetsexperter som kan åtgärda sårbarheter, vilket säkerställer att webbplatser förstärks mot potentiella attacker.

Säkerhetsvarningar: Realtidsmeddelanden om säkerhetshot gör det möjligt för webbplatsägare att vidta omedelbara åtgärder, vilket förbättrar den övergripande säkerhetsställningen på deras webbplats.

13. Förmodligen

Probely är en automatiserad webbapplikation och API-sårbarhetsscanner designad för att betjäna utvecklare, säkerhetsteam, DevOps, efterlevnadsansvariga och SaaS-företag. Den fungerar som en virtuell säkerhetsspecialist, identifierar sårbarheter snabbt och ger detaljerade instruktioner om hur man åtgärdar dem. Verktyget är särskilt skickligt på att hantera de unika utmaningarna med att säkra Single-Page Applications (SPAs), som kräver mer än bara traditionella genomsöknings- och spideringtekniker för effektiv säkerhetstestning. Probelys skanner avslöjar inte bara sårbarheter utan integreras också sömlöst i utvecklings- och operativa arbetsflöden, vilket främjar ett proaktivt förhållningssätt till webbapplikationer och API-säkerhet.

Vad gör Probely?

Probely underlättar identifiering och åtgärdande av säkerhetsbrister i webbapplikationer och API:er. Den är konstruerad för att integreras i mjukvaruutvecklingens livscykel, vilket möjliggör kontinuerliga och automatiserade säkerhetstester som är i linje med agila utvecklingsmetoder. Skannern ger exakt vägledning för att åtgärda sårbarheter, stöder efterlevnad av olika bestämmelser som GDPR och PCI-DSS, och erbjuder ett fullfjädrat API för djupare integration. Probelys tillvägagångssätt säkerställer att säkerhetstestning inte är en flaskhals utan en strömlinjeformad del av utvecklingsprocessen, vilket hjälper organisationer att upprätthålla säkra och kompatibla webbapplikationer och API:er.

Förmodligen nyckelfunktioner

Automatiserad skanning: Probely automatiserar processen att hitta sårbarheter i webbapplikationer och API:er och söker efter över 5000 XNUMX typer av säkerhetsproblem. Denna automatisering hjälper team att ligga före potentiella hot utan manuella ingrepp.

Efterlevnadshjälp: Verktyget hjälper till att uppfylla efterlevnadskrav för bestämmelser som GDPR och PCI-DSS, tillhandahåller rapporter och checklistor för att säkerställa att webbapplikationer följer nödvändiga säkerhetsstandarder.

Integrationsförmåga: Med funktioner som Jira-synkronisering, Jenkins-plugin och ett robust API, kan Probely integreras i befintliga utvecklings- och projektledningsarbetsflöden, vilket gör säkerhetstestning till en del av de kontinuerliga integrations- och leveransprocesserna.

Vägledning om sanering: Varje identifierad sårbarhet kommer med detaljerade instruktioner och kodavsnitt som är skräddarsydda för den teknik som används, vilket gör det möjligt för utvecklare att förstå och åtgärda problem effektivt.

Stöd för modern webbpraxis: Probely erbjuder specialiserat stöd för ensidiga applikationer och API-säkerhet, vilket säkerställer att även de modernaste webbapplikationerna kan testas grundligt för sårbarheter.

Team och rollhantering: Plattformen möjliggör skapandet av flera team med olika roller och behörigheter, vilket gör det enklare att hantera säkerhetstester över olika grupper inom en organisation.

Integritet och säkerhet: Probely betonar starka säkerhetsrutiner, inklusive användning av TLS, tvåfaktorsautentisering och körning på härdade Docker-behållare för att säkerställa säkerheten för själva skanningsplattformen.

14. Observatory

Observatory av Mozilla är ett omfattande verktyg utformat för att hjälpa utvecklare, systemadministratörer och säkerhetsproffs att förbättra säkerheten på sina webbplatser. Den uppnår detta genom att skanna webbplatser och ge handlingskraftig feedback om hur man konfigurerar dem för optimal säkerhet. Plattformen har varit avgörande för analys och efterföljande förbättring av över 240,000 XNUMX webbplatser, och erbjuder ett användarvänligt gränssnitt där man enkelt kan skicka in en webbplats för skanning och få en detaljerad rapport om dess säkerhetsställning.

Vad gör Observatory?

Observatory utför en mängd olika kontroller för att bedöma säkerhetsfunktionerna på en webbplats. Den granskar implementeringen av säkerhetsrubriker, cookies, policyer för resursdelning (CORS) och andra kritiska säkerhetsåtgärder. Verktyget ger en numerisk poäng och ett bokstavsbetyg för att återspegla webbplatsens säkerhetsstatus, vilket hjälper användare att förstå effektiviteten av deras nuvarande konfigurationer. Den erbjuder också rekommendationer för förbättringar, som att upprätthålla HTTPS genom HTTP Strict Transport Security (HSTS) och förhindra klickjackattacker med X-Frame-Options. Observatorys mål är att göra webben till en säkrare plats genom att vägleda webbplatsägare mot bästa säkerhetspraxis och hjälpa dem att undvika vanliga fallgropar.

Observatoriets nyckelfunktioner

HTTP/S-skanning: Observatorys HTTP/S-skanningsfunktion utvärderar en webbplatss säkerhetsrubriker och konfiguration, och ger ett betyg baserat på webbplatsens efterlevnad av rekommenderade säkerhetsrutiner.

TLS-observatoriet: Denna funktion utvärderar styrkan och konfigurationen av en webbplatss Transport Layer Security (TLS), och säkerställer att kommunikationen mellan användarens webbläsare och webbplatsen är krypterad och säker.

SSH Observatorium: Observatory innehåller också ett SSH-skanningsverktyg som kontrollerar säkerheten för SSH (Secure Shell)-konfigurationer, vilket är avgörande för säker fjärråtkomst till servern.

Tredjepartstester: För att tillhandahålla en omfattande säkerhetsanalys integrerar Observatory med andra säkerhetstestverktyg, vilket ger en bredare bedömning av en webbplatss säkerhetslandskap.

Policy för innehållssäkerhet (CSP): Observatoriekontroller för närvaron och effektiviteten av CSP, vilket hjälper till att förhindra olika typer av attacker, inklusive cross-site scripting (XSS) och datainjektionsattacker.

Subresursintegritet (SRI): Verktyget verifierar användningen av SRI, vilket säkerställer att resurser som finns på tredjepartsservrar inte har manipulerats.

Omdirigeringstest: Den kontrollerar om en webbplats omdirigerar korrekt från HTTP till HTTPS, vilket är viktigt för att tillämpa HSTS korrekt.

X-Frame-alternativ: Observatory utvärderar användningen av X-Frame-Options eller direktivet frame-ancestors för att skydda mot klickjackattacker.

X-XSS-skydd: Verktyget undersöker implementeringen av CSP-policyer som blockerar exekvering av inline JavaScript, vilket kan mildra XSS-attacker.

15. Pentest-verktyg

Pentest-Tools är en onlineplattform för säkerhet på webbplatser som är utformad för att förbättra säkerheten på webbplatser genom att identifiera sårbarheter som potentiellt kan utnyttjas av illvilliga aktörer. Det fungerar som en värdefull resurs för säkerhetspersonal och organisationer som strävar efter att stärka sin onlinenärvaro mot cyberhot. Genom att erbjuda en uppsättning verktyg för webb- och nätverkssårbarhetsskanning, förenklar Pentest-Tools processen för säkerhetsbedömning, vilket gör den tillgänglig även för dem med begränsad teknisk expertis. Dess användarvänliga gränssnitt och detaljerade rapporteringsmekanismer gör det möjligt för användare att snabbt förstå och åtgärda säkerhetsbrister, och därigenom förbättra deras övergripande säkerhetsställning.

Vad gör Pentest-Tools?

Pentest-Tools fungerar som en molnbaserad plattform som tillhandahåller en rad tjänster som syftar till att identifiera och mildra sårbarheter inom webbapplikationer och nätverksinfrastrukturer. Det automatiserar processen för sårbarhetsskanning och erbjuder användarna möjligheten att upptäcka ett brett utbud av säkerhetsproblem som SQL-injektion, cross-site scripting (XSS) och föråldrad serverprogramvara. Utöver enbart upptäckt underlättar Pentest-Tools även utnyttjandet och rapporteringen av dessa sårbarheter, vilket gör det möjligt för säkerhetsteam att visa den potentiella effekten av de upptäckta svagheterna. Detta omfattande tillvägagångssätt hjälper inte bara till med omedelbar identifiering av säkerhetsluckor utan stöder också de pågående ansträngningarna att förbättra cybersäkerhetsförsvaret.

Pentest-Tools Nyckelfunktioner

Automatiserad sårbarhetsskanning: Pentest-Tools automatiserar upptäckten av säkerhetsbrister i webbapplikationer och nätverk, effektiviserar bedömningsprocessen och sparar värdefull tid.

Detaljerad rapportering: Plattformen genererar detaljerade, läsbara rapporter som inkluderar visuella sammanfattningar, fynd och rekommendationer för åtgärdande, vilket gör det lättare för användare att prioritera och ta itu med säkerhetsproblem.

API-åtkomst: Användare kan integrera Pentest-Tools med sina befintliga verktyg och arbetsflöden genom dess API, vilket möjliggör automatiska skanningar och sömlös inkorporering i utvecklingens livscykel.

Skanna mallar: För att ytterligare förbättra effektiviteten erbjuder Pentest-Tools skanningsmallar som grupperar verktyg och alternativ, vilket gör det möjligt för användare att köra flera skanningar mot samma mål samtidigt.

Pentest robotar: Den här funktionen möjliggör automatisering av repetitiva inträngande uppgifter, vilket frigör tid för säkerhetspersonal att fokusera på mer komplexa problem och kreativa hacksträvanden.

Attack Ytkartläggning: Pentest-Tools ger en omfattande översikt över ett nätverks attackyta, inklusive öppna portar, tjänster och programvara som körs, vilket hjälper användare att identifiera potentiella ingångspunkter för angripare.

Schemalagda skanningar: Plattformen stöder schemaläggning av periodiska skanningar, vilket säkerställer kontinuerlig övervakning av säkerhetsställningar och gör det möjligt för användare att ligga steget före nya hot.

Intern nätverksskanning via VPN: Denna funktion möjliggör genomsökning av interna nätverk eller skyddade segment, vilket ger en mer komplett bedömning av en organisations säkerhetslandskap.

Bulkskanning: Användare kan välja flera mål för skanning, vilket möjliggör effektiv bedömning av många tillgångar i en enda operation.

Delade föremål och arbetsytor: Pentest-Tools underlättar samarbete mellan teammedlemmar genom att tillåta delning av arbetsytor och skanningsresultat, vilket främjar en enhetlig metod för säkerhetstestning.

16. Web Cookies Scanner

Web Cookies Scanner är ett onlineverktyg för säkerhet på webbplatser som är utformat för att hjälpa webbplatsägare och utvecklare att förstå och hantera cookies som deras webbplatser använder. Det här verktyget söker igenom en webbplats efter cookies och kategoriserar dem i bland annat nödvändiga analys- och marknadsföringsgrupper. Den tillhandahåller en detaljerad rapport som kan vara avgörande för att säkerställa efterlevnad av olika integritetslagar, såsom General Data Protection Regulation (GDPR) och California Consumer Privacy Act (CCPA). Genom att erbjuda insikter i de cookies som en webbplats använder, hjälper Web Cookies Scanner till att skapa mer transparenta och kompatibla integritets- eller cookiepolicyer. Det här verktyget är särskilt värdefullt för att upprätthålla uppdaterad laglig efterlevnad, eftersom det kontinuerligt spårar lagändringar och uppdaterar dess funktioner i enlighet därmed, vilket hjälper webbplatsägare att undvika potentiella böter relaterade till integritetsbestämmelser.

Vad gör Web Cookies Scanner?

Web Cookies Scanner utför en omfattande analys av en webbplats för att identifiera alla cookies som ställts in av webbplatsservern. Den aktiverar cookies på hemsidan och kategoriserar dem baserat på deras egenskaper med hjälp av en omfattande cookiedatabas. Denna kategorisering inkluderar bland annat nödvändiga cookies, analyscookies och marknadsföringscookies. Efter skanningen genererar den en detaljerad rapport som webbplatsägare kan använda för att informera sina strategier för samtycke för cookies och uppdatera sin integritets- eller cookiepolicy. Denna rapport är avgörande för att samla in samtycke till cookies på ett sätt som överensstämmer med juridiska standarder. Web Cookies Scanner erbjuder dessutom ett proaktivt tillvägagångssätt för laglig efterlevnad genom att kontinuerligt övervaka lagändringar och uppdatera banners och dokument för samtycke för cookies, vilket säkerställer att webbplatser förblir kompatibla med de senaste integritetsbestämmelserna.

Web Cookies Scanner Nyckelfunktioner

Detaljerad cookierapport: Kärnan i Web Cookies Scanners funktionalitet ligger i dess förmåga att generera en omfattande rapport som beskriver alla cookies som finns på en webbplats. Den här rapporten kategoriserar cookies i olika typer, såsom nödvändiga, analyser och marknadsföring, vilket ger webbplatsägare den information som behövs för att fatta välgrundade beslut om cookiehantering och samtycke.

Lagstiftning efterlevs: En utmärkande funktion hos Web Cookies Scanner är dess fokus på att säkerställa att webbplatser följer viktiga integritetslagar som GDPR och CCPA. Genom att erbjuda detaljerade insikter om de cookies som en webbplats använder, hjälper den till att skapa transparenta integritetspolicyer och mekanismer för samtycke för cookies som uppfyller lagkraven, vilket minskar risken för böter.

Kontinuerlig lagspårning: Till skillnad från många andra verktyg spårar Web Cookies Scanner aktivt ändringar i integritetslagar och uppdaterar dess funktionalitet därefter. Detta säkerställer att banners och dokument för cookie-samtycke som den hjälper till att skapa alltid är i linje med de senaste juridiska standarderna, vilket erbjuder sinnesro till webbplatsägare som är oroade över efterlevnad.

Användarvänligt gränssnitt: Verktyget är designat med enkelhet i åtanke, vilket gör det tillgängligt för webbplatsägare och utvecklare oavsett deras tekniska expertis. Dess enkla process för att skanna cookies och generera rapporter möjliggör enkel integrering i arbetsflöden för sekretesspolicyutveckling.

Inget e-postkrav: Webb Cookies Scanner inser vikten av integritet och tillåter användare att skanna sina webbplatser utan att behöva ange e-postinformation. Denna funktion är särskilt tilltalande för dem som är försiktiga med att dela personlig information online, vilket säkerställer en förtroendebaserad relation mellan verktyget och dess användare.

17. ImmuniWeb

ImmuniWeb är ett cybersäkerhetsföretag som har skapat sig en nisch inom området webb- och mobilapplikationssäkerhet. Den erbjuder en omfattande svit av tjänster som inkluderar penetrationstestning, attackytehantering och mörk webbövervakning. Plattformen är utformad för att förenkla, accelerera och minska kostnaderna för applikationssäkerhetstestning, skydd och efterlevnad. ImmuniWeb utnyttjar en unik blandning av artificiell intelligens och mänsklig expertis för att leverera korrekta, pålitliga och effektiva lösningar för säkerhetstestning och övervakning. Dess tjänster är skräddarsydda för att möta behoven hos ett brett spektrum av kunder, från små företag till stora företag, och hjälper dem att säkra sin onlinenärvaro, skydda känsliga data och följa regulatoriska krav.

Vad gör ImmuniWeb?

ImmuniWeb tillhandahåller ett holistiskt tillvägagångssätt för webb- och mobilapplikationssäkerhet genom att kombinera automatiserad testning med manuell expertanalys för att säkerställa omfattande täckning och noggrannhet. Plattformens AI-drivna verktyg utför kontinuerlig skanning och övervakning av applikationer och deras infrastruktur för att identifiera sårbarheter, felkonfigurationer och potentiella säkerhetsöverträdelser. ImmuniWebs förmåga att hantera attackytor gör det möjligt för organisationer att få insyn i sina externa digitala tillgångar och bedöma deras säkerhetsställning. Dessutom erbjuder plattformen mörka webbövervakningstjänster för att upptäcka och varna om dataläckor, stulna referenser och andra hot som härrör från internets mörka hörn. Genom att erbjuda en sömlös integration i befintliga CI/CD-pipelines säkerställer ImmuniWeb att säkerhetstestning blir en integrerad del av mjukvaruutvecklingens livscykel, vilket underlättar en DevSecOps-strategi för applikationssäkerhet.

ImmuniWebs nyckelfunktioner

AI-driven säkerhetstestning: ImmuniWeb använder avancerade algoritmer för artificiell intelligens för att automatisera processen att identifiera sårbarheter i webb- och mobilapplikationer. Detta tillvägagångssätt påskyndar inte bara testprocessen utan förbättrar också dess noggrannhet genom att minimera falska positiva resultat.

Manuell penetrationstestning: Som ett komplement till dess AI-kapacitet erbjuder ImmuniWeb manuella penetrationstester utförda av erfarna säkerhetsproffs. Detta säkerställer att även de mest sofistikerade och dolda sårbarheterna avslöjas, vilket ger en grundlig säkerhetsbedömning.

Attack Ythantering: Plattformen ger omfattande insyn i en organisations externa digitala tillgångar, vilket gör det möjligt för dem att identifiera och säkra exponerade tjänster, applikationer och slutpunkter effektivt.

Mörk webbövervakning: ImmuniWeb övervakar den mörka webben efter omnämnanden av en organisations känsliga data, varnar dem om potentiella dataintrång eller missbruk av deras information, vilket möjliggör snabba åtgärdande och skyddsåtgärder.

Integration med CI/CD Pipelines: Plattformen integreras sömlöst med pipelines för kontinuerlig integration och kontinuerlig driftsättning (CI/CD), vilket möjliggör automatiserad säkerhetstestning inom mjukvaruutvecklingens livscykel. Detta underlättar ett proaktivt förhållningssätt för att identifiera och åtgärda säkerhetsproblem tidigt i utvecklingsprocessen.

Efterlevnad och regulatorisk beredskap: ImmuniWeb hjälper organisationer att följa olika regulatoriska standarder genom att tillhandahålla detaljerade rapporter och praktiska insikter om deras säkerhetsställning, vilket gör det lättare att hantera efterlevnadskrav och undvika påföljder.

18. Detectify

Detectify är en automatiserad EASM-lösning (External Attack Surface Management) som drar nytta av expertis hos en global grupp av etiska hackare. Den är utformad för att hjälpa organisationer att identifiera och mildra sårbarheter i deras onlinenärvaro. Genom att kontinuerligt införliva den senaste säkerhetsforskningen i sin plattform, ger Detectify uppdaterade och handlingsbara insikter, vilket gör det möjligt för företag att ligga steget före potentiella hot. Tjänsten stöds av en omfattande databas med kända sårbarheter, som ständigt utökas genom bidrag från det etiska hackarsamhället.

Vad gör Detectify?

Detectify genomför grundliga skanningar av en organisations externa attackyta för att upptäcka säkerhetsbrister. Det automatiserar processen för sårbarhetsbedömning och bygger på ett stort lager av säkerhetsproblem som identifierats av ett nätverk av etiska hackare. Detta tillvägagångssätt med crowdsourcing säkerställer att plattformen förblir i framkant av sårbarhetsdetektering, med förmågan att identifiera ett brett spektrum av säkerhetsluckor, inklusive nolldagarssårbarheter. Detectifys plattform är designad för att vara användarvänlig och erbjuder tydliga insikter och rekommendationer för att effektivt säkra onlinetillgångar.

Upptäck nyckelfunktioner

Crowdsourced sårbarhetsdatabas: Detectifys sårbarhetsdatabas är berikad av en gemenskap av etiska hackare som bidrar med sina resultat, vilket säkerställer en omfattande och ständigt växande lista över potentiella säkerhetsproblem som plattformen kan kontrollera mot.

Automatiserad skanning: Plattformen erbjuder automatiserade skanningsmöjligheter, vilket möjliggör regelbundna och systematiska kontroller av en organisations externa attackyta för att identifiera sårbarheter utan behov av konstant manuell tillsyn.

Integration med utvecklingsverktyg: Detectify integreras med populära utvecklings- och projekthanteringsverktyg som Jira, Slack, Trello, OpsGenie och Splunk, vilket underlättar sömlös inkorporering i DevOps-arbetsflöden och möjliggör automatiserad säkerhetstestning inom CI/CD-pipeline.

Ytövervakning och applikationsskanning: Plattformen består av två huvudprodukter, ytövervakning och applikationsskanning, var och en utformad för att hantera olika aspekter av en organisations säkerhetsställning. Surface Monitoring kartlägger och övervakar den externa attackytan, medan Application Scanning fördjupar sig i applikationer för att identifiera sårbarheter.

Efterlevnadssupport: Detectify hjälper organisationer att navigera efter efterlevnadsutmaningar, och erbjuder funktioner som stöder efterlevnad av olika regulatoriska krav, inklusive EU:s NIS2-direktiv, CER och DORA-efterlevnad.

Vanliga frågor om Kontrollera webbplatssäkerhet online

Vad är Check Website Security Online?

Kontrollera webbplatssäkerhet online hänvisar till processen och verktygen som används för att analysera och utvärdera säkerhetsställningen på en webbplats. Det handlar om att identifiera sårbarheter, potentiella hot och att se till att webbplatsen är skyddad mot olika former av cyberattacker som skadlig programvara, hacking och dataintrång. Målet är att skydda webbplatsens dataintegritet, konfidentialitet och tillgänglighet, vilket säkerställer en säker upplevelse för både webbplatsens ägare och deras användare. Denna process kan inkludera automatisk genomsökning efter kända sårbarheter, manuell testning för säkerhetsbrister och implementering av säkerhetsåtgärder som brandväggar, kryptering och säker kodning.

Hur kan jag säkerställa att min webbplats är säker?

Att säkerställa att din webbplats är säker innebär ett mångskiktat tillvägagångssätt som inkluderar både förebyggande åtgärder och löpande övervakning. Börja med att se till att din webbplats ligger på en säker server som regelbundet uppdateras och patchas mot kända sårbarheter. Implementera starka åtkomstkontroller, inklusive säkra lösenord och multifaktorautentisering, för att skydda mot obehörig åtkomst. Använd SSL-kryptering (Secure Sockets Layer) för att skydda data under överföring. Skanna regelbundet din webbplats efter sårbarheter med välrenommerade säkerhetsverktyg online och åtgärda identifierade problem omgående. Utbilda dig själv och alla webbplatsadministratörer om de senaste cybersäkerhetshoten och bästa praxis. Det är också viktigt att ha en responsplan på plats för potentiella säkerhetsincidenter, inklusive regelbundna säkerhetskopior av din webbplatsdata för att möjliggöra återställning i händelse av ett intrång.

Vilka är de vanliga hoten mot webbplatsens säkerhet?

Vanliga hot mot webbplatsens säkerhet inkluderar skadlig programvara, som kan användas för att stjäla data eller ta kontroll över din webbplats, nätfiskeattacker, som lurar användare att tillhandahålla känslig information, Distributed Denial of Service (DDoS)-attacker, som överväldigar din webbplats med trafik, vilket gör den är otillgänglig och SQL-injektion, där angripare manipulerar din webbplats databas genom sårbarheter i din webbplats kod. Cross-Site Scripting (XSS)-attacker, där angripare injicerar skadliga skript på dina webbsidor, kan också utgöra ett betydande hot, liksom felkonfigurationer av säkerheten, svaga lösenord och föråldrad programvara. Att skydda mot dessa hot kräver en omfattande säkerhetsstrategi som inkluderar regelbundna uppdateringar, starka åtkomstkontroller och vaksam övervakning.

Hur gör jag en säkerhetskontroll på min webbplats?

Att utföra en säkerhetskontroll på din webbplats innebär flera steg. Använd först automatiserade verktyg för att skanna din webbplats efter kända sårbarheter. Dessa verktyg kan identifiera problem som föråldrad programvara, osäkra konfigurationer och kända säkerhetsbrister i webbapplikationer. Överväg sedan att delta i penetrationstestning, där cybersäkerhetsproffs försöker utnyttja sårbarheter på din webbplats på ett kontrollerat sätt för att identifiera säkerhetsbrister. Granska din webbplats kod för bästa praxis för säkerhet, särskilt om du har specialutvecklade applikationer. Se till att din webbplats använder HTTPS för att kryptera data som överförs mellan servern och klienten. Slutligen, granska åtkomstloggar regelbundet för ovanlig aktivitet som kan tyda på ett säkerhetsintrång och håll dig informerad om de senaste cybersäkerhetshoten och trenderna för att anpassa dina säkerhetsåtgärder därefter.

Slutsats

Att säkerställa säkerheten för en webbplats är en pågående process som kräver noggrannhet, medvetenhet och implementering av robusta säkerhetsåtgärder. Genom att förstå arten av onlinehot och hur man effektivt kan mildra dem kan webbplatsägare avsevärt minska risken för ett säkerhetsintrång. Regelbundna säkerhetskontroller, inklusive både automatiska genomsökningar och manuella bedömningar, är avgörande för att identifiera sårbarheter innan de kan utnyttjas av angripare. Dessutom kan ett proaktivt förhållningssätt till säkerhet, som att hålla sig uppdaterad om de senaste trenderna inom cybersäkerhet och utbilda användare om säkra online-praxis, ytterligare förbättra en webbplatss försvar mot cyberhot. I slutändan skyddar säkerheten för en webbplats inte bara användarnas data och integritet utan upprätthåller också integriteten och ryktet för själva webbplatsen.